వైర్షార్క్ ప్రపంచంలో అత్యధికంగా ఉపయోగించే ప్రోటోకాల్ ఎనలైజర్ను సూచిస్తుంది. దీన్ని ఉపయోగించడం ద్వారా, మీరు మీ నెట్వర్క్లో జరుగుతున్న ప్రతిదాన్ని తనిఖీ చేయవచ్చు, వివిధ సమస్యలను పరిష్కరించవచ్చు, వివిధ సాధనాలను ఉపయోగించి మీ నెట్వర్క్ ట్రాఫిక్ని విశ్లేషించి, ఫిల్టర్ చేయవచ్చు.

మీరు Wireshark గురించి మరియు పోర్ట్ ద్వారా ఫిల్టర్ చేయడం గురించి మరింత తెలుసుకోవాలనుకుంటే, మీరు చదువుతూనే ఉన్నారని నిర్ధారించుకోండి.

పోర్ట్ ఫిల్టరింగ్ అంటే ఖచ్చితంగా ఏమిటి?

పోర్ట్ ఫిల్టరింగ్ అనేది వాటి పోర్ట్ నంబర్ ఆధారంగా ప్యాకెట్లను (వివిధ నెట్వర్క్ ప్రోటోకాల్ల నుండి సందేశాలు) ఫిల్టర్ చేసే మార్గాన్ని సూచిస్తుంది. ఈ పోర్ట్ నంబర్లు TCP మరియు UDP ప్రోటోకాల్ల కోసం ఉపయోగించబడతాయి, ఇవి ట్రాన్స్మిషన్ కోసం బాగా తెలిసిన ప్రోటోకాల్లు. పోర్ట్ ఫిల్టరింగ్ అనేది మీ కంప్యూటర్కు రక్షణ రూపాన్ని సూచిస్తుంది, ఎందుకంటే పోర్ట్ ఫిల్టరింగ్ ద్వారా, మీరు నెట్వర్క్లోని వివిధ కార్యకలాపాలను నిరోధించడానికి నిర్దిష్ట పోర్ట్లను అనుమతించడం లేదా నిరోధించడాన్ని ఎంచుకోవచ్చు.

ఫైల్ బదిలీ, ఇ-మెయిల్ మొదలైన వివిధ ఇంటర్నెట్ సేవల కోసం ఉపయోగించే పోర్ట్ల యొక్క బాగా స్థిరపడిన వ్యవస్థ ఉంది. వాస్తవానికి, 65,000 కంటే ఎక్కువ విభిన్న పోర్ట్లు ఉన్నాయి. అవి "అనుమతించు" లేదా "క్లోజ్డ్" మోడ్లో ఉన్నాయి. ఇంటర్నెట్లోని కొన్ని అప్లికేషన్లు ఈ పోర్ట్లను తెరవగలవు, తద్వారా మీ కంప్యూటర్ను హ్యాకర్లు మరియు వైరస్ల బారిన పడే అవకాశం ఉంది.

Wiresharkని ఉపయోగించడం ద్వారా, మీరు వారి పోర్ట్ నంబర్ ఆధారంగా వివిధ ప్యాకెట్లను ఫిల్టర్ చేయవచ్చు. మీరు దీన్ని ఎందుకు చేయాలనుకుంటున్నారు? ఎందుకంటే ఆ విధంగా, మీరు వివిధ కారణాల వల్ల మీ కంప్యూటర్లో మీకు కావలసిన అన్ని ప్యాకెట్లను ఫిల్టర్ చేయవచ్చు.

ముఖ్యమైన పోర్టులు ఏమిటి?

65,535 పోర్టులు ఉన్నాయి. వాటిని మూడు వేర్వేరు వర్గాలుగా విభజించవచ్చు: 0 - 1023 పోర్ట్లు బాగా తెలిసిన పోర్ట్లు మరియు అవి సాధారణ సేవలు మరియు ప్రోటోకాల్లకు కేటాయించబడతాయి. అప్పుడు, 1024 నుండి 49151 వరకు నమోదిత పోర్ట్లు - అవి ICANN ద్వారా నిర్దిష్ట సేవకు కేటాయించబడతాయి. మరియు పబ్లిక్ పోర్ట్లు 49152-65535 నుండి పోర్ట్లు, వాటిని ఏదైనా సేవ ద్వారా ఉపయోగించవచ్చు. వేర్వేరు ప్రోటోకాల్ల కోసం వేర్వేరు పోర్ట్లు ఉపయోగించబడతాయి.

మీరు సర్వసాధారణమైన వాటి గురించి తెలుసుకోవాలనుకుంటే, ఈ క్రింది జాబితాను చూడండి:

| పోర్ట్ సంఖ్య | సేవ పేరు | ప్రోటోకాల్ |

| 20, 21 | ఫైల్ బదిలీ ప్రోటోకాల్ - FTP | TCP |

| 22 | సురక్షిత షెల్ - SSH | TCP మరియు UDP |

| 23 | టెల్నెట్ | TCP |

| 25 | సాధారణ మెయిల్ బదిలీ ప్రోటోకాల్ | TCP |

| 53 | డొమైన్ నేమ్ సిస్టమ్ - DNS | TCP మరియు UDP |

| 67/68 | డైనమిక్ హోస్ట్ కాన్ఫిగరేషన్ ప్రోటోకాల్ - DHCP | UDP |

| 80 | హైపర్టెక్స్ట్ ట్రాన్స్ఫర్ ప్రోటోకాల్ - HTTP | TCP |

| 110 | పోస్ట్ ఆఫీస్ ప్రోటోకాల్ - POP3 | TCP |

| 123 | నెట్వర్క్ టైమ్ ప్రోటోకాల్ - NTP | UDP |

| 143 | ఇంటర్నెట్ మెసేజ్ యాక్సెస్ ప్రోటోకాల్ (IMAP4) | TCP మరియు UDP |

| 161/162 | సింపుల్ నెట్వర్క్ మేనేజ్మెంట్ ప్రోటోకాల్ -SNMP | TCP మరియు UDP |

| 443 | సురక్షిత సాకెట్స్ లేయర్తో HTTP – HTTPS (SSL/TLS ద్వారా HTTP) | TCP |

వైర్షార్క్లో విశ్లేషణ

వైర్షార్క్లోని విశ్లేషణ ప్రక్రియ నెట్వర్క్లోని వివిధ ప్రోటోకాల్లు మరియు డేటా పర్యవేక్షణను సూచిస్తుంది.

మేము విశ్లేషణ ప్రక్రియను ప్రారంభించే ముందు, మీరు విశ్లేషించాలనుకుంటున్న ట్రాఫిక్ రకాన్ని మరియు ట్రాఫిక్ను విడుదల చేసే వివిధ రకాల పరికరాల గురించి మీకు తెలుసని నిర్ధారించుకోండి:

- మీకు ప్రామిస్క్యూస్ మోడ్ మద్దతు ఉందా? మీరు అలా చేస్తే, ఇది మీ పరికరం కోసం అసలు ఉద్దేశించబడని ప్యాకెట్లను సేకరించడానికి మీ పరికరాన్ని అనుమతిస్తుంది.

- మీ నెట్వర్క్లో మీకు ఏ పరికరాలు ఉన్నాయి? వివిధ రకాల పరికరాలు వేర్వేరు ప్యాకెట్లను ప్రసారం చేస్తాయని గుర్తుంచుకోవడం ముఖ్యం.

- మీరు ఏ రకమైన ట్రాఫిక్ను విశ్లేషించాలనుకుంటున్నారు? ట్రాఫిక్ రకం మీ నెట్వర్క్లోని పరికరాలపై ఆధారపడి ఉంటుంది.

ఉద్దేశించిన ప్యాకెట్లను సంగ్రహించడానికి వివిధ ఫిల్టర్లను ఎలా ఉపయోగించాలో తెలుసుకోవడం చాలా ముఖ్యం. ప్యాకెట్ క్యాప్చర్ ప్రక్రియకు ముందు ఈ ఫిల్టర్లు ఉపయోగించబడతాయి. అవి ఎలా పని చేస్తాయి? నిర్దిష్ట ఫిల్టర్ని సెట్ చేయడం ద్వారా, మీరు ఇచ్చిన ప్రమాణాలకు అనుగుణంగా లేని ట్రాఫిక్ను వెంటనే తీసివేస్తారు.

వైర్షార్క్లో, విభిన్న క్యాప్చర్ ఫిల్టర్లను రూపొందించడానికి బెర్క్లీ ప్యాకెట్ ఫిల్టర్ (BPF) సింటాక్స్ అనే సింటాక్స్ ఉపయోగించబడుతుంది. ప్యాకెట్ విశ్లేషణలో ఇది సాధారణంగా ఉపయోగించే వాక్యనిర్మాణం కాబట్టి, ఇది ఎలా పని చేస్తుందో అర్థం చేసుకోవడం ముఖ్యం.

బెర్క్లీ ప్యాకెట్ ఫిల్టర్ సింటాక్స్ విభిన్న వడపోత వ్యక్తీకరణల ఆధారంగా ఫిల్టర్లను సంగ్రహిస్తుంది. ఈ వ్యక్తీకరణలు ఒకటి లేదా అనేక ఆదిమాలను కలిగి ఉంటాయి మరియు ఆదిమాంశాలు ఐడెంటిఫైయర్ను కలిగి ఉంటాయి (మీరు వేర్వేరు ప్యాకెట్లలో కనుగొనడానికి ప్రయత్నిస్తున్న విలువలు లేదా పేర్లు), తర్వాత ఒకటి లేదా అనేక క్వాలిఫైయర్లు ఉంటాయి.

క్వాలిఫైయర్లను మూడు రకాలుగా విభజించవచ్చు:

- టైప్ చేయండి - ఈ క్వాలిఫైయర్లతో, ఐడెంటిఫైయర్ ఏ రకమైన విషయాన్ని సూచిస్తుందో మీరు పేర్కొనండి. టైప్ క్వాలిఫైయర్లలో పోర్ట్, నెట్ మరియు హోస్ట్ ఉన్నాయి.

- Dir (దిశ) - బదిలీ దిశను పేర్కొనడానికి ఈ అర్హతలు ఉపయోగించబడతాయి. ఆ విధంగా, “src” మూలాన్ని సూచిస్తుంది మరియు “dst” గమ్యాన్ని సూచిస్తుంది.

- ప్రోటో (ప్రోటోకాల్) - ప్రోటోకాల్ క్వాలిఫైయర్లతో, మీరు క్యాప్చర్ చేయాలనుకుంటున్న నిర్దిష్ట ప్రోటోకాల్ను పేర్కొనవచ్చు.

మీ శోధనను ఫిల్టర్ చేయడానికి మీరు వివిధ అర్హతల కలయికను ఉపయోగించవచ్చు. అలాగే, మీరు ఆపరేటర్లను ఉపయోగించవచ్చు: ఉదాహరణకు, మీరు సంగ్రహణ ఆపరేటర్ (&/మరియు), నెగేషన్ ఆపరేటర్ (!/కాదు) మొదలైనవాటిని ఉపయోగించవచ్చు.

వైర్షార్క్లో మీరు ఉపయోగించగల క్యాప్చర్ ఫిల్టర్ల యొక్క కొన్ని ఉదాహరణలు ఇక్కడ ఉన్నాయి:

| ఫిల్టర్లు | వివరణ |

| హోస్ట్ 192.168.1.2 | 192.168.1.2తో అనుబంధించబడిన మొత్తం ట్రాఫిక్ |

| tcp పోర్ట్ 22 | పోర్ట్ 22కి సంబంధించిన మొత్తం ట్రాఫిక్ |

| src 192.168.1.2 | మొత్తం ట్రాఫిక్ 192.168.1.2 నుండి ఉద్భవించింది |

ప్రోటోకాల్ హెడర్ ఫీల్డ్లలో క్యాప్చర్ ఫిల్టర్లను సృష్టించడం సాధ్యమవుతుంది. వాక్యనిర్మాణం ఇలా కనిపిస్తుంది: ప్రోటో[ఆఫ్సెట్:సైజ్(ఐచ్ఛికం)]=విలువ. ఇక్కడ, ప్రోటో మీరు ఫిల్టర్ చేయాలనుకుంటున్న ప్రోటోకాల్ను సూచిస్తుంది, ఆఫ్సెట్ అనేది ప్యాకెట్ హెడర్లోని విలువ యొక్క స్థానాన్ని సూచిస్తుంది, పరిమాణం డేటా పొడవును సూచిస్తుంది మరియు విలువ అనేది మీరు వెతుకుతున్న డేటా.

వైర్షార్క్లో ఫిల్టర్లను ప్రదర్శించండి

క్యాప్చర్ ఫిల్టర్ల వలె కాకుండా, డిస్ప్లే ఫిల్టర్లు ఏ ప్యాకెట్లను విస్మరించవు, అవి వీక్షిస్తున్నప్పుడు వాటిని దాచిపెడతాయి. మీరు ప్యాకెట్లను ఒకసారి విస్మరిస్తే, మీరు వాటిని తిరిగి పొందలేరు కాబట్టి ఇది మంచి ఎంపిక.

నిర్దిష్ట ప్రోటోకాల్ ఉనికిని తనిఖీ చేయడానికి డిస్ప్లే ఫిల్టర్లు ఉపయోగించబడతాయి. ఉదాహరణకు, మీరు నిర్దిష్ట ప్రోటోకాల్ను కలిగి ఉన్న ప్యాకెట్లను ప్రదర్శించాలనుకుంటే, మీరు Wireshark యొక్క “డిస్ప్లే ఫిల్టర్” టూల్బార్లో ప్రోటోకాల్ పేరును టైప్ చేయవచ్చు.

ఇతర ఎంపికలు

మీ అవసరాలను బట్టి Wiresharkలో ప్యాకెట్లను విశ్లేషించడానికి మీరు ఉపయోగించే అనేక ఇతర ఎంపికలు ఉన్నాయి.

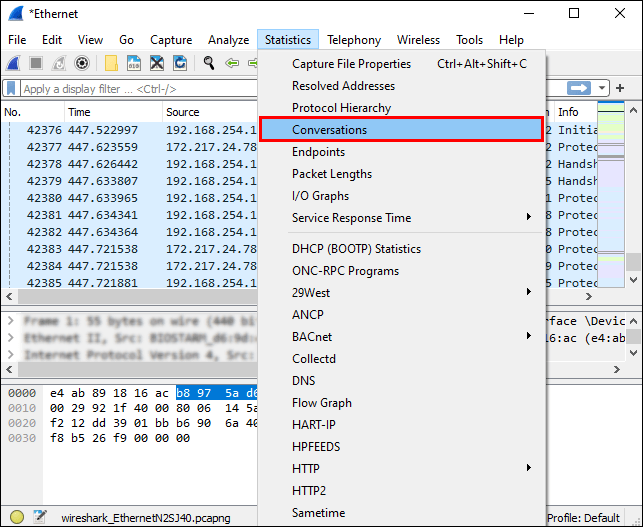

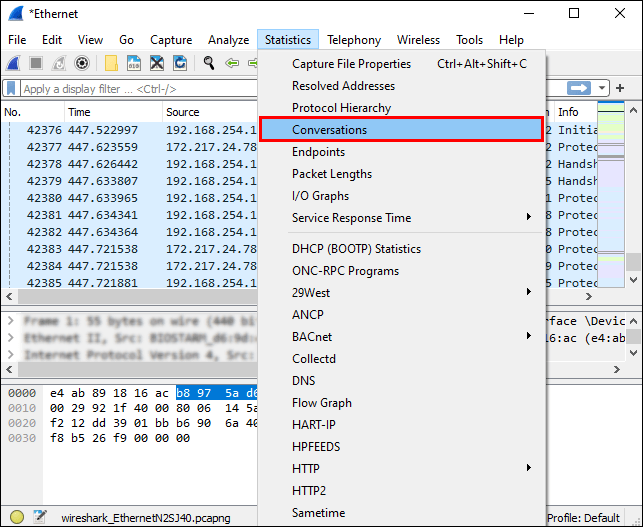

- వైర్షార్క్లోని “గణాంకాలు” విండో కింద, మీరు ప్యాకెట్లను విశ్లేషించడానికి ఉపయోగించే వివిధ ప్రాథమిక సాధనాలను కనుగొనవచ్చు. ఉదాహరణకు, మీరు రెండు వేర్వేరు IP చిరునామాల మధ్య ట్రాఫిక్ను విశ్లేషించడానికి “సంభాషణలు” సాధనాన్ని ఉపయోగించవచ్చు.

- “నిపుణుల సమాచారం” విండో కింద, మీరు మీ నెట్వర్క్లోని క్రమరాహిత్యాలు లేదా అసాధారణ ప్రవర్తనను విశ్లేషించవచ్చు.

వైర్షార్క్లో పోర్ట్ ద్వారా ఫిల్టరింగ్

వైర్షార్క్లో పోర్ట్ ద్వారా ఫిల్టర్ చేయడం అనేది డిస్ప్లే ఫిల్టర్ని వర్తింపజేయడానికి మిమ్మల్ని అనుమతించే ఫిల్టర్ బార్కు ధన్యవాదాలు.

ఉదాహరణకు, మీరు పోర్ట్ 80ని ఫిల్టర్ చేయాలనుకుంటే, దీన్ని ఫిల్టర్ బార్లో టైప్ చేయండి: "tcp.port == 80." మీరు కూడా చేయగలిగేది "" అని టైప్ చేయడంeq"=="కి బదులుగా, "eq" అనేది "సమానం"ని సూచిస్తుంది కాబట్టి.

మీరు ఒకేసారి బహుళ పోర్ట్లను కూడా ఫిల్టర్ చేయవచ్చు. ది || ఈ సందర్భంలో సంకేతాలు ఉపయోగించబడతాయి.

ఉదాహరణకు, మీరు 80 మరియు 443 పోర్ట్లను ఫిల్టర్ చేయాలనుకుంటే, దీన్ని ఫిల్టర్ బార్లో టైప్ చేయండి: "tcp.port == 80 || tcp.port == 443", లేదా"tcp.port eq 80 || tcp.port eq 443.”

అదనపు FAQలు

IP చిరునామా మరియు పోర్ట్ ద్వారా నేను వైర్షార్క్ను ఎలా ఫిల్టర్ చేయాలి?

మీరు IP చిరునామా ద్వారా Wiresharkని ఫిల్టర్ చేయడానికి అనేక మార్గాలు ఉన్నాయి:

1. మీకు నిర్దిష్ట IP చిరునామాతో ప్యాకెట్పై ఆసక్తి ఉంటే, దీన్ని ఫిల్టర్ బార్లో టైప్ చేయండి: "ip.adr == x.x.x.x.”

2. మీకు నిర్దిష్ట IP చిరునామా నుండి వచ్చే ప్యాకెట్లపై ఆసక్తి ఉంటే, ఫిల్టర్ బార్లో దీన్ని టైప్ చేయండి: "ip.src == x.x.x.x.”

3. నిర్దిష్ట IP చిరునామాకు వెళ్లే ప్యాకెట్లపై మీకు ఆసక్తి ఉంటే, ఫిల్టర్ బార్లో దీన్ని టైప్ చేయండి: "ip.dst == x.x.x.x.”

మీరు IP చిరునామా మరియు పోర్ట్ నంబర్ వంటి రెండు ఫిల్టర్లను వర్తింపజేయాలనుకుంటే, తదుపరి ఉదాహరణను చూడండి: "ip.adr == 192.168.1.199.&&tcp.port eq 443.” &&” అనేది “మరియు” కోసం చిహ్నాలను సూచిస్తుంది కాబట్టి, దీన్ని వ్రాయడం ద్వారా, మీరు మీ శోధనను IP చిరునామా (192.168.1.199) మరియు పోర్ట్ నంబర్ (tcp.port eq 443) ద్వారా ఫిల్టర్ చేయగలరు.

వైర్షార్క్ పోర్ట్ ట్రాఫిక్ను ఎలా క్యాప్చర్ చేస్తుంది?

వైర్షార్క్ అన్ని నెట్వర్క్ ట్రాఫిక్ను అది జరిగినప్పుడు సంగ్రహిస్తుంది. ఇది అన్ని పోర్ట్ ట్రాఫిక్ను క్యాప్చర్ చేస్తుంది మరియు నిర్దిష్ట కనెక్షన్లలోని అన్ని పోర్ట్ నంబర్లను మీకు చూపుతుంది.

మీరు క్యాప్చర్ను ప్రారంభించాలనుకుంటే, ఈ దశలను అనుసరించండి:

1. “వైర్షార్క్” తెరవండి.

2. “క్యాప్చర్” నొక్కండి.

3. "ఇంటర్ఫేస్లు" ఎంచుకోండి.

4. "ప్రారంభించు" నొక్కండి.

మీరు నిర్దిష్ట పోర్ట్ నంబర్పై దృష్టి పెట్టాలనుకుంటే, మీరు ఫిల్టర్ బార్ని ఉపయోగించవచ్చు.

మీరు క్యాప్చర్ను ఆపాలనుకున్నప్పుడు, ‘‘Ctrl + E.’’ నొక్కండి.

DHCP ఎంపిక కోసం క్యాప్చర్ ఫిల్టర్ అంటే ఏమిటి?

డైనమిక్ హోస్ట్ కాన్ఫిగరేషన్ ప్రోటోకాల్ (DHCP) ఎంపిక ఒక రకమైన నెట్వర్క్ మేనేజ్మెంట్ ప్రోటోకాల్ను సూచిస్తుంది. నెట్వర్క్కు కనెక్ట్ చేయబడిన పరికరాలకు స్వయంచాలకంగా IP చిరునామాలను కేటాయించడం కోసం ఇది ఉపయోగించబడుతుంది. DHCP ఎంపికను ఉపయోగించడం ద్వారా, మీరు వివిధ పరికరాలను మాన్యువల్గా కాన్ఫిగర్ చేయవలసిన అవసరం లేదు.

మీరు వైర్షార్క్లో DHCP ప్యాకెట్లను మాత్రమే చూడాలనుకుంటే, ఫిల్టర్ బార్లో “bootp” అని టైప్ చేయండి. బూట్ప్ ఎందుకు? ఎందుకంటే ఇది DHCP యొక్క పాత సంస్కరణను సూచిస్తుంది మరియు అవి రెండూ ఒకే పోర్ట్ నంబర్లను ఉపయోగిస్తాయి - 67 & 68.

నేను వైర్షార్క్ ఎందుకు ఉపయోగించాలి?

Wiresharkని ఉపయోగించడం వలన అనేక ప్రయోజనాలు ఉన్నాయి, వాటిలో కొన్ని:

1. ఇది ఉచితం - మీరు మీ నెట్వర్క్ ట్రాఫిక్ను పూర్తిగా ఉచితంగా విశ్లేషించవచ్చు!

2. ఇది వివిధ ప్లాట్ఫారమ్ల కోసం ఉపయోగించవచ్చు - మీరు Windows, Linux, Mac, Solaris మొదలైన వాటిలో Wiresharkని ఉపయోగించవచ్చు.

3. ఇది వివరణాత్మకమైనది - వైర్షార్క్ అనేక ప్రోటోకాల్ల యొక్క లోతైన విశ్లేషణను అందిస్తుంది.

4. ఇది లైవ్ డేటాను అందిస్తుంది – ఈ డేటాను ఈథర్నెట్, టోకెన్ రింగ్, FDDI, బ్లూటూత్, USB మొదలైన వివిధ మూలాల నుండి సేకరించవచ్చు.

5. ఇది విస్తృతంగా ఉపయోగించబడుతుంది - వైర్షార్క్ అత్యంత ప్రజాదరణ పొందిన నెట్వర్క్ ప్రోటోకాల్ ఎనలైజర్.

వైర్షార్క్ కాటు వేయదు!

ఇప్పుడు మీరు Wireshark, దాని సామర్థ్యాలు మరియు వడపోత ఎంపికల గురించి మరింత తెలుసుకున్నారు. మీరు ఏదైనా రకమైన నెట్వర్క్ సమస్యలను ట్రబుల్షూట్ చేయగలరని మరియు గుర్తించగలరని లేదా మీ నెట్వర్క్లోకి వచ్చే మరియు వెలుపలికి వచ్చే డేటాను తనిఖీ చేయగలరని మీరు నిర్ధారించుకోవాలనుకుంటే, దానిని సురక్షితంగా ఉంచడానికి, మీరు ఖచ్చితంగా Wiresharkని ప్రయత్నించాలి.

మీరు ఎప్పుడైనా Wireshark ఉపయోగించారా? దిగువ వ్యాఖ్య విభాగంలో దాని గురించి మాకు తెలియజేయండి.